構(gòu)建堅(jiān)如磐石的高并發(fā)秒殺系統(tǒng)架構(gòu)與信息系統(tǒng)運(yùn)維服務(wù)實(shí)踐

在高并發(fā)秒殺場(chǎng)景中,系統(tǒng)架構(gòu)設(shè)計(jì)與信息系統(tǒng)的穩(wěn)定運(yùn)行維護(hù)至關(guān)重要。一個(gè)優(yōu)秀的秒殺系統(tǒng)不僅能承載瞬時(shí)海量流量,更需具備極高的穩(wěn)定性、安全性與可擴(kuò)展性,以抵御如“hackervirus”等潛在安全威脅,確保業(yè)務(wù)連續(xù)性。本文將深入探討高并發(fā)秒殺系統(tǒng)的核心架構(gòu)設(shè)計(jì)及配套的運(yùn)維服務(wù)體系。

一、 高并發(fā)秒殺系統(tǒng)核心架構(gòu)設(shè)計(jì)

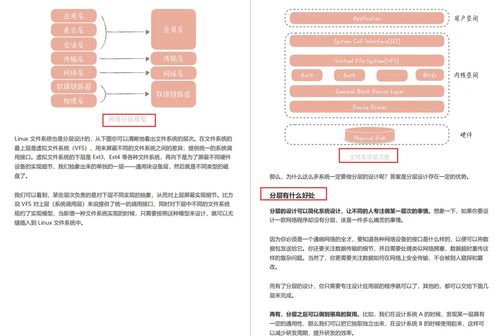

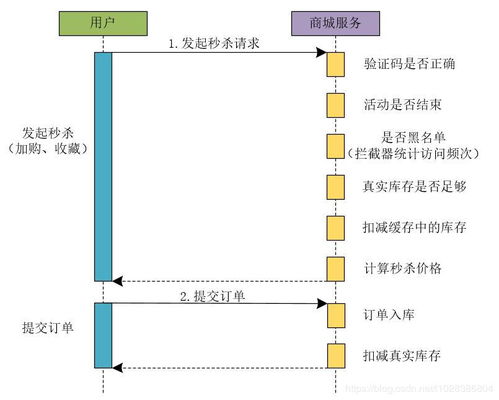

秒殺業(yè)務(wù)的典型特征為:瞬時(shí)超高并發(fā)、資源極度稀缺、請(qǐng)求讀寫(xiě)比例極高。針對(duì)這些挑戰(zhàn),系統(tǒng)架構(gòu)需采用分層、解耦、異步化與緩存優(yōu)先的設(shè)計(jì)思想。

- 前端優(yōu)化與流量削峰:

- 靜態(tài)資源分離與CDN加速:將商品圖片、活動(dòng)頁(yè)面等靜態(tài)資源部署在CDN上,極大減輕源站壓力。

- 頁(yè)面技術(shù)優(yōu)化:采用頁(yè)面靜態(tài)化、資源合并、瀏覽器緩存等技術(shù),加速頁(yè)面加載。

- 惡意請(qǐng)求過(guò)濾:在接入層部署風(fēng)控規(guī)則,通過(guò)IP、用戶(hù)行為分析等手段,實(shí)時(shí)攔截“黃牛腳本”、DDoS攻擊及“hackervirus”等惡意掃描與攻擊流量。

- 答題驗(yàn)證與排隊(duì)機(jī)制:在提交秒殺請(qǐng)求前加入驗(yàn)證碼或簡(jiǎn)單答題環(huán)節(jié),有效分散請(qǐng)求峰值,實(shí)現(xiàn)“削峰填谷”。

- 網(wǎng)關(guān)層與負(fù)載均衡:

- 使用高性能API網(wǎng)關(guān)(如Nginx、OpenResty、Kong)作為統(tǒng)一入口,進(jìn)行限流(令牌桶、漏桶算法)、熔斷、降級(jí)和路由轉(zhuǎn)發(fā)。

- 采用多層負(fù)載均衡策略,從DNS輪詢(xún)到硬件/軟件負(fù)載均衡器(如LVS、F5、Nginx),將流量均勻分發(fā)至后端服務(wù)集群。

- 服務(wù)層設(shè)計(jì)與業(yè)務(wù)解耦:

- 微服務(wù)化:將秒殺業(yè)務(wù)獨(dú)立為單獨(dú)服務(wù),與主站商品、訂單、用戶(hù)等服務(wù)解耦,避免故障擴(kuò)散。

- 異步化與消息隊(duì)列:核心的“減庫(kù)存”與“生成訂單”操作解耦。用戶(hù)請(qǐng)求通過(guò)令牌或預(yù)扣庫(kù)存后,立即返回“排隊(duì)中”狀態(tài),實(shí)際創(chuàng)建訂單操作通過(guò)消息隊(duì)列(如RocketMQ、Kafka)異步處理,提升系統(tǒng)吞吐量。

- 緩存策略(核心):

- 多級(jí)緩存:采用“本地緩存(如Caffeine) + 分布式緩存(如Redis集群)”架構(gòu)。活動(dòng)開(kāi)始前,將秒殺商品庫(kù)存預(yù)熱至Redis中,所有庫(kù)存查詢(xún)操作直接訪問(wèn)Redis。

- 庫(kù)存扣減設(shè)計(jì):使用Redis的原子操作(如DECR、Lua腳本)進(jìn)行庫(kù)存預(yù)扣,確保在高并發(fā)下數(shù)據(jù)的一致性和高性能。扣減成功后,再異步同步至數(shù)據(jù)庫(kù)。

- 限流與降級(jí):對(duì)非核心服務(wù)(如用戶(hù)畫(huà)像、商品推薦)進(jìn)行降級(jí),保障核心鏈路資源。在服務(wù)層對(duì)接口進(jìn)行精細(xì)化的QPS限流。

- 數(shù)據(jù)層設(shè)計(jì):

- 數(shù)據(jù)庫(kù)分庫(kù)分表:訂單、庫(kù)存等核心數(shù)據(jù)按商品ID或用戶(hù)ID進(jìn)行分庫(kù)分表(如使用ShardingSphere),突破單庫(kù)性能瓶頸。

- 讀寫(xiě)分離:主庫(kù)負(fù)責(zé)寫(xiě)操作,多個(gè)從庫(kù)負(fù)責(zé)讀操作,提升查詢(xún)能力。

- 連接池優(yōu)化:合理配置數(shù)據(jù)庫(kù)連接池參數(shù)(如HikariCP),避免連接耗盡。

- 安全與防“Hackervirus”設(shè)計(jì):

- 全鏈路加密:從客戶(hù)端到服務(wù)端,數(shù)據(jù)傳輸使用HTTPS,敏感數(shù)據(jù)加密存儲(chǔ)。

- 資源隔離與WAF:秒殺系統(tǒng)部署在獨(dú)立的資源池(VPC/容器),部署Web應(yīng)用防火墻(WAF),防范SQL注入、XSS、CC攻擊等常見(jiàn)Web攻擊,有效識(shí)別并阻斷類(lèi)似“hackervirus”的自動(dòng)化攻擊工具。

- 操作審計(jì)與入侵檢測(cè):記錄所有關(guān)鍵操作日志,部署IDS/IPS系統(tǒng),對(duì)異常訪問(wèn)模式進(jìn)行實(shí)時(shí)告警。

二、 信息系統(tǒng)運(yùn)行維護(hù)服務(wù)體系的構(gòu)建

再優(yōu)秀的架構(gòu)也離不開(kāi)持續(xù)、專(zhuān)業(yè)的運(yùn)維保障。針對(duì)秒殺系統(tǒng),運(yùn)維服務(wù)需具備高度的自動(dòng)化、預(yù)警化和應(yīng)急響應(yīng)能力。

- 監(jiān)控體系立體化:

- 基礎(chǔ)設(shè)施監(jiān)控:對(duì)服務(wù)器(CPU、內(nèi)存、磁盤(pán)、網(wǎng)絡(luò))、網(wǎng)絡(luò)設(shè)備、虛擬化平臺(tái)進(jìn)行7x24小時(shí)監(jiān)控。

- 應(yīng)用性能監(jiān)控(APM):追蹤關(guān)鍵服務(wù)的響應(yīng)時(shí)間、吞吐量、錯(cuò)誤率、調(diào)用鏈(如使用SkyWalking、Pinpoint),快速定位性能瓶頸。

- 業(yè)務(wù)監(jiān)控:實(shí)時(shí)監(jiān)控核心業(yè)務(wù)指標(biāo),如庫(kù)存扣減量、訂單創(chuàng)建成功率、支付成功率等,設(shè)置閾值告警。

- 安全監(jiān)控:集中分析防火墻、WAF、系統(tǒng)日志,監(jiān)測(cè)惡意IP、異常登錄、敏感數(shù)據(jù)訪問(wèn)等安全事件。

- 自動(dòng)化運(yùn)維與彈性伸縮:

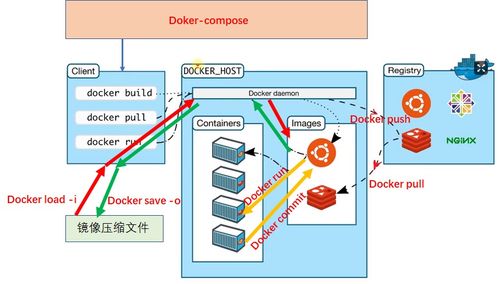

- CI/CD流水線:實(shí)現(xiàn)秒殺服務(wù)的自動(dòng)化構(gòu)建、測(cè)試與部署,確保快速、安全的版本迭代。

- 彈性伸縮(Auto Scaling):基于監(jiān)控指標(biāo)(如CPU利用率、請(qǐng)求隊(duì)列長(zhǎng)度),在云平臺(tái)或容器平臺(tái)上自動(dòng)擴(kuò)縮容服務(wù)實(shí)例,以應(yīng)對(duì)秒殺前后的流量陡增與回落。

- 配置中心:使用配置中心(如Nacos、Apollo)統(tǒng)一管理應(yīng)用配置,實(shí)現(xiàn)動(dòng)態(tài)刷新,避免重啟服務(wù)。

- 預(yù)案管理與應(yīng)急響應(yīng):

- 制定詳盡預(yù)案:針對(duì)可能出現(xiàn)的數(shù)據(jù)庫(kù)壓力過(guò)大、緩存崩潰、網(wǎng)絡(luò)抖動(dòng)、惡意攻擊(包括新型“hackervirus”變種)等場(chǎng)景,制定具體的處理流程和回滾方案。

- 定期演練與壓測(cè):定期進(jìn)行全鏈路壓測(cè),模擬真實(shí)秒殺流量,檢驗(yàn)系統(tǒng)極限和預(yù)案有效性。進(jìn)行故障注入演練,提升團(tuán)隊(duì)?wèi)?yīng)急能力。

- 建立快速響應(yīng)團(tuán)隊(duì):明確運(yùn)維、開(kāi)發(fā)、安全、DBA等角色的職責(zé),確保故障發(fā)生時(shí)能快速定位、協(xié)同處置。

- 持續(xù)優(yōu)化與知識(shí)管理:

- 每次大促或秒殺活動(dòng)后,進(jìn)行全面的復(fù)盤(pán)分析,架構(gòu)、代碼、運(yùn)維上的不足,并持續(xù)優(yōu)化。

- 建立運(yùn)維知識(shí)庫(kù),沉淀故障處理經(jīng)驗(yàn)、操作手冊(cè)和架構(gòu)文檔,提升團(tuán)隊(duì)整體能力。

結(jié)論

高并發(fā)秒殺系統(tǒng)的成功,是先進(jìn)架構(gòu)設(shè)計(jì)與卓越運(yùn)維服務(wù)共同作用的結(jié)果。架構(gòu)層面通過(guò)緩存、異步、解耦、限流等手段保障高性能與高可用;運(yùn)維層面則通過(guò)立體監(jiān)控、自動(dòng)化、預(yù)案管理來(lái)確保系統(tǒng)的穩(wěn)定、安全與彈性。面對(duì)“hackervirus”等安全威脅,必須將安全思維融入架構(gòu)與運(yùn)維的每一個(gè)環(huán)節(jié),構(gòu)建縱深防御體系。唯有如此,才能在“秒殺”這場(chǎng)沒(méi)有硝煙的戰(zhàn)爭(zhēng)中,確保信息系統(tǒng)堅(jiān)如磐石,為用戶(hù)提供流暢、公平、安全的極致體驗(yàn)。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.zf590.com.cn/product/48.html

更新時(shí)間:2026-04-08 23:01:36